2023年6月8日、ガス関連の住宅設備など製造するパーパスは、同社がエネルギー事業者向けに提供している管理サービス「クラウドAZタワー」が稼働するデータセンター内のサーバーでマルウエアの感染を確認したとして、同サービスの停止などを行ったことを公表しました。その後パーパスによる復旧作業が行われ、同サービスは6月18日に復旧しました。ここでは関連する情報をまとめます。

利用者になりすました侵入者がシステム破壊

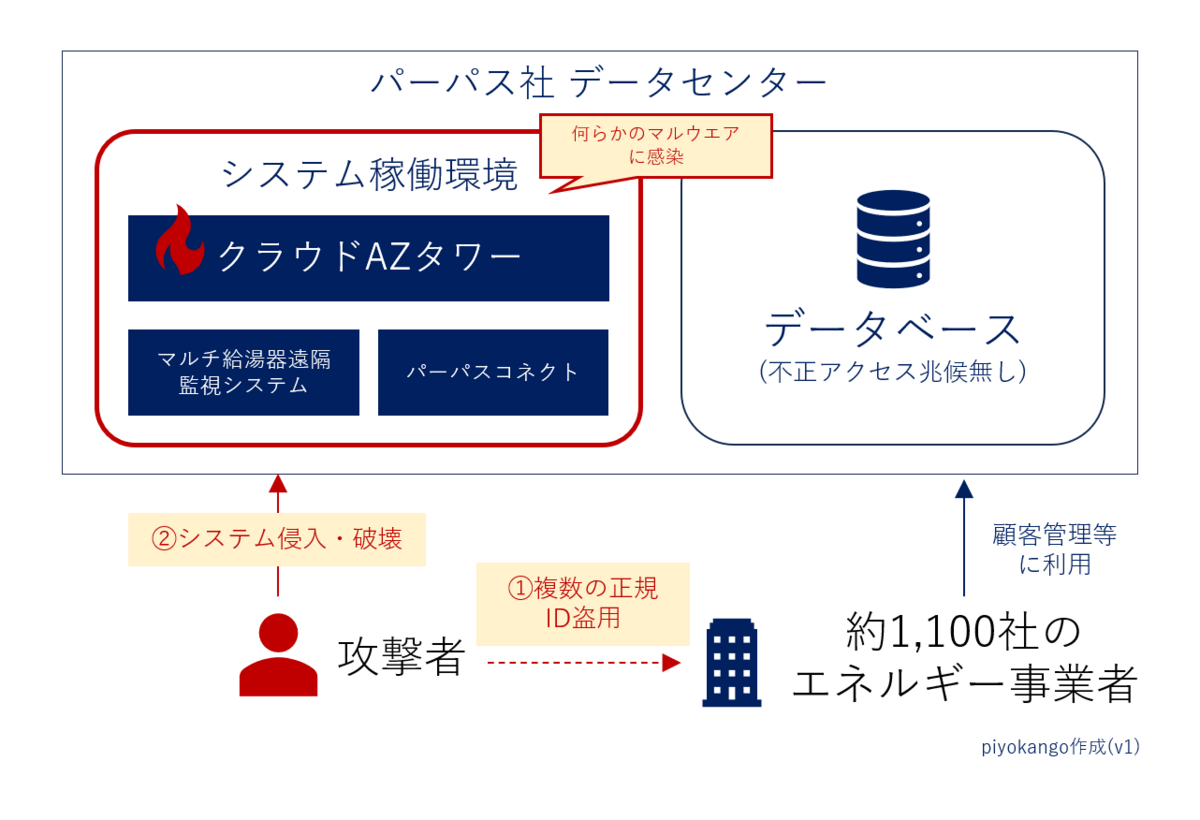

- 不正アクセスの被害にあい10日間にわたってサービスが停止したのはパーパスがエネルギー事業者向けに提供している管理サービス「クラウドAZタワー」で顧客や販売、検針など9つの基本機能から構成される。同サービスは約1,100社の事業者が利用しており、今回の10日間のサービス停止による影響で多数の事業者から顧客向けに関連する案内が行われていた。また今回の不正アクセスを受けて、同一のサーバー上で稼働していたマルチ給湯器遠隔監視システム、パーパスコネクトも停止した。*1 なお、個人情報などの情報流出にかかる事実はこれまでのところ確認されていない。

- 攻撃者はクラウドAZタワーの利用者になりすまして正規のID、パスワードを使用してシステムへ侵入。その後、クラウド環境で動作するサーバーの破壊または停止が実行された。同サービスの利用者として侵入した攻撃者が最終的にシステム破壊などに至った経緯については同社のリリースでは明らかにしていない。また同社によれば対応を開始したところ攻撃者側が動きを変えたと説明している。

- システム侵入に使用された正規利用者の認証情報はパーパスが発行しているものだが、不正利用された認証情報は1件だけではなく、複数回にわたり侵入が行われていた。*2

- システム破壊などの影響を受けたのはクラウドAZタワーのシステムが稼働するサーバーにとどまっており、データベースサーバーへの不正アクセスは確認されなかったことから、顧客データ等が格納されたデータの破損、流出はないとしている。

サービス停止の影響を受けたエネルギー事業者の例

パーパスのシステムを利用しているとして今回の影響を受けたことを公表しているpiyokangoが確認した事業者は以下の通り。

- 一部の事業者においては今回のサービス停止の影響により、料金明細書の発行に遅延が生じたり、明細書を郵送したりする対応を行っている。

ランサムウエアと報じられるもパーパスは否定

- パーパスは感染が確認されたマルウエアについて、ソフトウエアなどの暗号化は行われておらず、また脅迫を受けていないとしてランサムウエアによるものではないと見解を示している。*3

- 複数の報道機関がランサムウエアによる被害として報じており、一部ではTrigonaランサムウエアによるものだったとも報じられている。またパーパスが否定している脅迫メッセージも残されていたとしている。*4なお、同ランサムウエアグループのリークサイトには6月20日時点でパーパスに関連する掲載は行われていない。*5

- Paloalotoによれば、Trigonaランサムウエアは2022年10月下旬に存在が確認された比較的新しいグループで、脅迫メッセージに被害者IDが埋め込まれるという特徴より同社が調査したところ2022年12月時点で少なくとも15の組織が被害にあったとみられるとしている。ただし3月にPaloaltoが公表した被害国に日本は含まれていなかった。*6

当初想定より被害広く復旧見込み変更

- パーパスは6月8日時点では復旧作業が9日一杯までかかり、10日より順次復旧し、12日を完全復旧とする見込みであるとしていたが、6月12日の時点でクリーンなバックアップデータからシステムを復旧する作業を断念したと説明。

- 復旧作業中にシステム基盤側にも損傷が発見されたとして、基盤の再構築を行ったうえでクリーンなバックアップから復旧する手順とする方針に変更。そのため、再開まで12日時点で一週間以上かかる可能性があると見解を示していた。なお、14日以降公式サイトにおいて、復旧進捗率を適宜公表しており、15日時点で再開目標を18日とすることを説明していた。

- パーパスは今回の不正アクセス事案について、経産省や資源エネルギー庁、日本ガス協会、日本ガス石油機器工業会に報告、警察への通報を行っている。(二次報告では資源エネルギー庁のみ)

- 2023年6月18日時点で再構築は完了しているが、一部の外部システムとの接続は利用する事業者との確認をしながら随時行うとしており、6月18日時点では完全復旧となっていない。*7

| 公表日 | 復旧進捗率 |

|---|---|

| 2023年6月14日9時 | 32% |

| 2023年6月14日17時 | 41% |

| 2023年6月15日9時 | 43% |

| 2023年6月15日15時 | 48% |

| 2023年6月16日9時 | 53% |

| 2023年6月16日17時 | 59% |

| 2023年6月17日9時 | 71% |

| 2023年6月17日15時 | 76% |

| 2023年6月17日18時 | 85% |

| 2023年6月18日 | サービス再開 |

関連タイムライン

| 日時 | 出来事 |

|---|---|

| 2023年6月8日 | 何者かによりクラウドAZタワーのシステム環境の破壊や停止が行われる。 |

| 同日 10時半 | 不正アクセスの発生を受け、パーパスがクラウドAZタワーなどのサービスを停止。 |

| 同日 21時 | パーパスがマルウエアの排除が完了したことを公表。 |

| 2023年6月12日 | パーパスがマルチ給湯器遠隔監視システム、パーパスコネクトの復旧が完了したと公表。 |

| 同日 | パーパスがシステム基盤まで影響が及んでいたことから復旧に1週間以上要する可能性ありと公表。 |

| 2023年6月13日 | パーパスが経産省や資源エネルギー庁などに不正アクセス事案について報告を行ったことを公表。 |

| 2023年6月15日 13時 | パーパスが二次報告として復旧状況など資源エネルギー庁に報告。 |

| 2023年6月18日 | 復旧が完了し、サービス再開。 |

公式発表

- 2023年6月8日 クラウドAZタワー 第三者によるマルウェア攻撃被害発生のお知らせとお詫び

- 2023年6月12日 【第6報】クラウドAZタワー 第三者によるサイバー攻撃の復旧状況について

- 2023年6月12日 【復旧完了】マルチ遠隔監視システムならびに、パーパスコネクト復旧完了のお知らせ

- 2023年6月13日 クラウドAZタワー 第三者によるサイバー攻撃に関する一次報告

- 2023年6月16日 クラウドAZタワー 第三者によるサイバー攻撃に関する二次報告

- 2023年6月17日 クラウドAZタワー サービス再開について

- 2023年6月18日 クラウドAZタワーの再開とお詫び

更新履歴

- 2023年6月20日 PM 新規作成

*1:パーパスがマルウエア被害、システム基盤の損傷でサービス再開まで1週間以上か,日経クロステック,2023年6月12日

*2:攻撃者は正規のIDとパスワードを使い不正ログイン、パーパスのマルウエア被害,日経クロステック,2023年6月16日

*3:パーパスのマルウエア被害、ソフトウエアを暗号化されるも「脅迫は受けていない」,日経クロステック,2023年6月14日

*4:LPガス1100社利用のシステムにサイバー攻撃、検針に影響も,産経新聞,2023年6月13日

*5:サイバー攻撃で全国約1000のLPガス会社で検針できず,NHK,2023年6月14日

*6:新興ランサムウェア「Trigona」: 被害組織は製造、金融、建設、農業、マーケティング、ハイテクなどに広がる,2023年3月16日,Paloalto Unit42

*7:1100社が利用するパーパスの「クラウドAZタワー」再開、マルウエア被害から10日で,日経クロステック,2023年6月19日