2019年7月24日、ヤマト運輸は同社のサービス「クロネコメンバーズ」のWebサービスに対し、不正ログインの被害があったことを発表しました。ここでは関連する情報をまとめます。

公式発表

- 2019年7月24日 クロネコメンバーズにおける不正ログインについて

被害の状況

| 不正ログイン件数 | 3,467件 |

|---|---|

| 不正ログイン試行件数 | 約3万件 |

| 不正ログイン試行期間 | 2019年7月22日夕方~24日朝 |

| 試行件数あたりの不正ログイン成功率 | 約10% |

- サービス登録者数は約2800万人。

- 調査を通じてリスト型攻撃による不正ログイン被害と発表。

- リスト型攻撃と判断したのは試行されたID、パスワードが同社のサービスで使用されていないものが多数含まれていたため。

- ヤマト運輸は個人情報の悪用や金銭などの被害は確認していない。

- 不正ログインが確認された利用者へはメールにて連絡。パスワード変更を必要とする措置を実施。

- 2014年に同様の攻撃を受けたがその時の被害件数は約1万件。

- 今回の被害対象にメールアドレス非登録者は含まれていない。

不正ログインにより以下の情報が盗み見られた可能性がある。

- クロネコID

- メールアドレス

- 利用端末種別(パソコンまたは携帯・スマートフォン)

- 氏名

- 電話番号

- 性別

- 郵便番号、住所

- クレジットカード情報(番号下4桁・有効期限・カード名義)

- アドレス帳情報(氏名・住所・電話番号)

インシデントタイムライン

| 日時 | 出来事 |

|---|---|

| 2019年7月22日夕方 | クロネコメンバーズに対して不正ログインの試行が始まる。 |

| 2019年7月23日昼頃 | ヤマト運輸が特定のIPアドレスからの不正ログイン試行について認知。 |

| : | 不正ログインを試行するIPアドレスを遮断。 |

| 2019年7月24日 | ヤマト運輸が不正ログイン被害を発表。 |

piyokangoが気になる事項

- 大量アクセス時に自動遮断する仕組みが導入されていたが今回は機能しなかった。*1

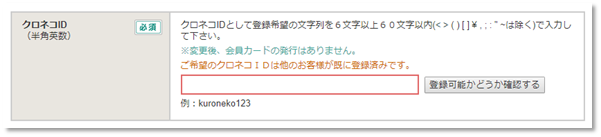

- IDは登録済か確認する機能が存在するが、発表には「使用されていないID(およびパスワード)が含まれていた」とあり、スクリーニング用途に悪用されたかは不明。

- 二段階認証はPC向けのサイトのみ有効で、スマホ向け

smp-cmypage.kuronekoyamato.co.jpや携帯向け9625.jpでは設定後も二段階認証は行われない。これは同社のFAQでも説明が行われているものでアプリも対象に含まれている。

(二段階認証の有効対象を説明するページ)

- 二段階認証の設定は既定で無効。今回の事案においても推奨項目に含まれていない。

更新履歴

- 2019年7月27日 AM 新規作成

- 2019年7月29日 AM 二段階認証について追記

*1:ヤマト運輸、個人情報3400件流出か 不正アクセスで,朝日新聞,2019年7月25日