2020年7月までに国内外の複数のドメイン名が「Subdomain Takeover」とみられる影響を受け、当該サイトに接続した利用者が詐欺サイトに誘導される事象が発生しています。ここではこの事象に関連する情報をまとめます。

何が起きてるの?

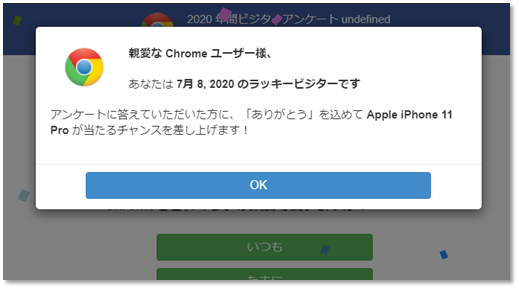

- 大手組織を含む複数のドメイン名において、検索サイトから接続した際に詐欺サイトへ遷移させる事象が発生していた。

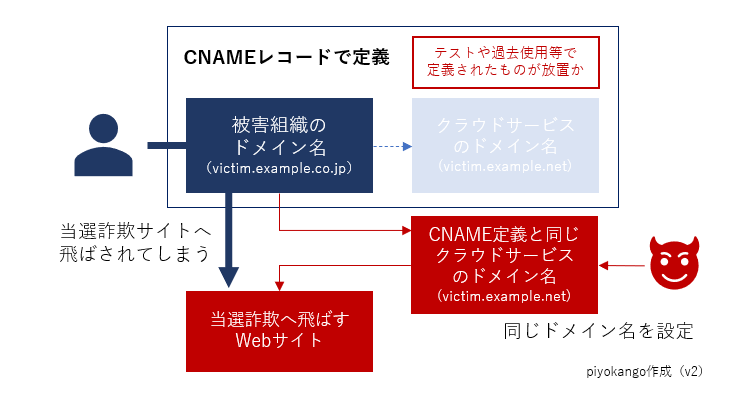

- 各組織管理のサーバーやレジストラ、CDNサービスが直接被害を受けたのではなく、Subdomain Takeoverと呼称される手法により過去使用されていたドメイン名が狙われたとみられる。

どう対応すればよい?

- 不要なCNAMEレコードを削除する。

影響範囲は?

- 正確な被害状況は把握していないが、複数の国内外のドメイン名が影響を受けており、検索にかかるものだけでも100件以上をpiyokangoは確認(2020年7月7日時点)。既に対応されたものを含め、日本の上場企業のドメイン名でも今回の被害を確認している。

- 影響を受けたドメイン名においてサブドメインに使用される文字列から、開発(dev)やテスト(test)、デモ(demo)等の一時的な利用目的だった可能性がある。

自組織が影響を受けた(受ける)か確認するには?

- 自組織のドメイン名において、CDN等の外部のサービス(今回のケースではMicrosoft Azureが確認されている)を定義したCNAMEレコードが存在するかを確認する。

- 該当のCNAMEレコードが存在する場合、定義されたサービスが正常に稼働しているかを確認する。

Subdomain Takeoverって何?

- Not foundとなったCNAMEレコードを対象に、自組織で管理するサブドメインが被害に遭う攻撃手法。

- CDN等の外部サービスが定義されたCNAMEレコードにおいて、定義先のサービスを終了したにもかかわらずCNAMEレコードがそのままとなっている、かつ外部サービス側で使用されるドメイン名に第三者が任意のサブドメインを指定でき所有確認等が行われない場合、影響を受ける可能性がある。*1

【Subdomain Takeover】

— Yasuhiro Morishita (@OrangeMorishita) 2020年7月7日

①Webサイトを立ち上げ(一般的な運用)

- CDNを契約

- CDNへのCNAMEを、自分のドメイン名に設定

②Webサイトを終了

- CDNを終了

(この時点でCNAMEの参照先が削除、Not foundに)

- CDNへのCNAMEはそのまま

(削除の必要があると思ってない or 削除忘れ)

この状態で、

(承前)

— Yasuhiro Morishita (@OrangeMorishita) 2020年7月7日

③悪意を持つ第三者が、この状態のドメイン名を発見

- この状態のドメイン名は、Subdomain Takeoverに対して脆弱

④悪意を持つ第三者が、一般客として同じCDNを契約

- CNAMEの参照先と同じドメイン名のWebサイトを、CDN上に作成

→ Subdomain Takeoverが成立

確認されている被害は?

- 被害を受けたドメイン名の解決先が攻撃者が設置したAzure上のサーバーとなり、検索サイトから接続した場合、このサーバーよりリダイレクトされ最終的に詐欺サイトへ誘導される。

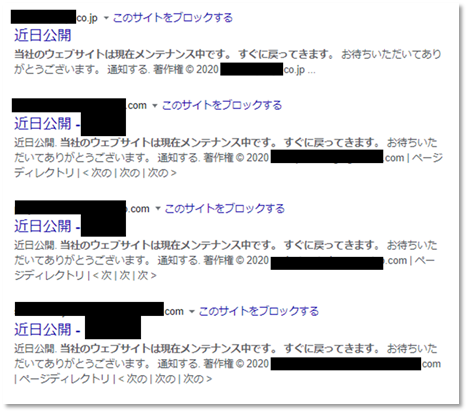

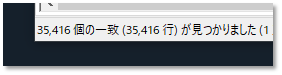

- 攻撃者のサーバー上には検索サイトに表示されることを目的にしたと推定される無数のランディングページが存在している。トップページには

sitemap.xmlが設置されており、ある被害を受けたドメイン名配下のsitemap.xmlでは3万件以上のURLが掲載されていた。

- 検索結果にも表示されるケースが確認されており、今回の事案の影響を受けたサイトに対してなりすまされた組織側が注意喚起を行っている。

関連情報

- Subdomain Takeoverの影響は第三者にWebサイトが設置されるというだけでなく、稼働するサービスに影響が及ぶ可能性もある。最近では2020年4月に修正されたMicrosoft Teamsのアカウントハイジャックの脆弱性が有名。www.cyberark.com

- 以下の方の情報を参考にさせていただきました。

MS Azure Cloud Services のデフォルトドメイン cloudapp[.]net にCNAMEが向いている大量のWebサイトが改ざんされているようです。

— tike (@tiketiketikeke) 2020年7月6日

Googleでの検索結果には何れも星評価が付いています。

(1/N) pic.twitter.com/5kDUZTGPg2

diary.shift-js.info

Microsoft の対策案内

Microsoft Azureを例に挙げ、Subdomain takeoverの対策を紹介している。

msrc-blog.microsoft.com

以下2つを対策として紹介している。

- 自組織のDNSゾーン内の不要な DNS レコードの確認

- 不要なDNSレコードの発生防止のための管理

- Azure DNS のエイリアスレコードの使用

- Azure App Service のカスタム ドメインの検証を使用

- 脅威軽減プロセスの構築と自動化

更新履歴

- 2020年7月8日 AM 新規作成

- 2020年10月29日 AM Microsoftの記事を追記

*1:AWSのCloudfrontではSubdomain Takeover対策とみられる仕組みが導入されているとの情報がある