2015年3月5日、成田国際空港は同社サイト、及び同社が管理する成田空港のウェブサイトが改ざんされ、改ざん期間中閲覧した際はマルウェア感染する可能性があったことを発表しました。ここではその関連情報をまとめます。

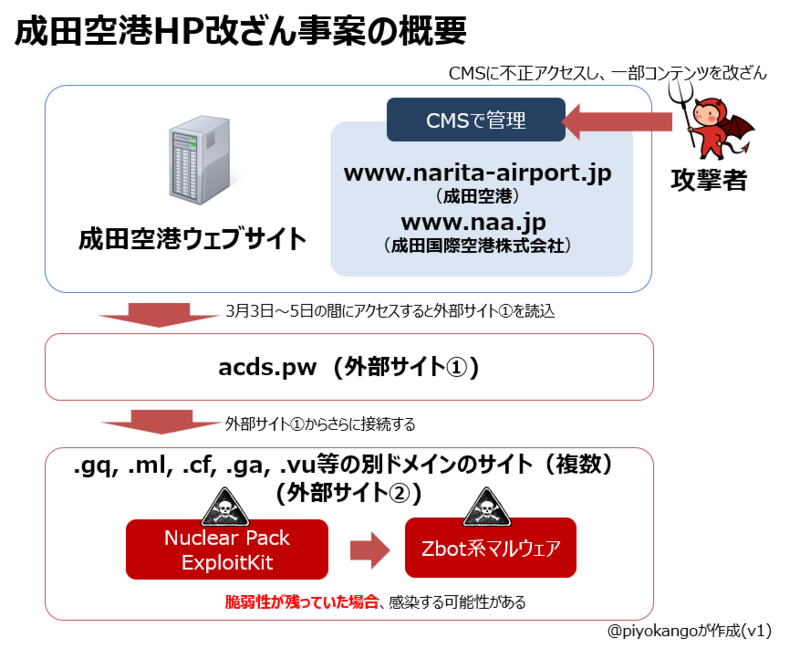

成田空港ウェブサイト改ざん概要

この図は次のつぶやき、リンクを参考にしています。

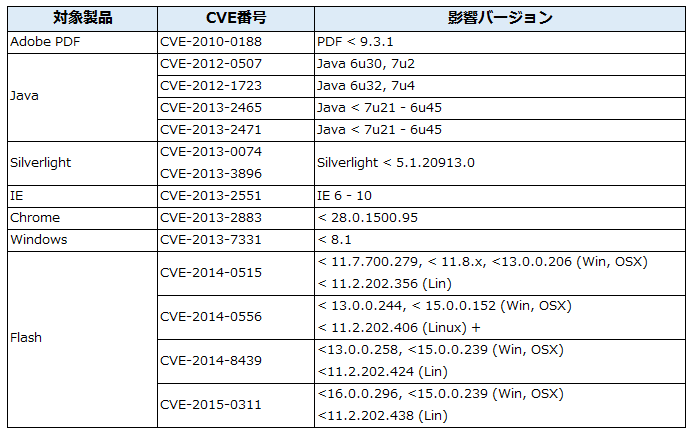

成田空港ウェブサイト改ざんはgq, ml, cf, ga, vuドメインなどにホストされているNuclear Exploit Kitへ誘導していた模様。トップページも改ざんされていたのでは?

— 茺田譲治 (@JojiHamada) 2015, 3月 5公式発表

- 2015年3月5日 弊社ホームページ改ざんに関するお詫びと復旧のご報告 (魚拓)

タイムライン

| 日付 | 出来事 |

|---|---|

| 2015年3月3日0時20分 | 成田空港のウェブサイトが改ざんされる |

| 〃 | 成田国際空港社内PCでマルウェアの検出報告が相次ぐ |

| 2015年3月4日16時30分頃 | 成田空港が改ざんの事態を把握。*1 |

| 2015年3月5日 1時 | 成田空港のウェブサイトを一時閉鎖。暫定サイトに切り替え。 |

| 〃17時37分 | 成田空港ウェブサイトを復旧。 |

| 〃 | 成田国際空港のウェブサイト改ざんについて発表。 |

被害概要

改ざん期間中に以下のURLにアクセスするとマルウェアに感染する可能性があった。

- 成田空港ホームページ http://www.narita-airport.jp/

- 成田国際空港株式会社ホームページ http://www.naa.jp/

成田空港のフライト状況の案内ページへの改ざんは行われていない。

- 成田空港フライト情報 http://www.narita-airport.or.jp/

改ざんされていた期間

成田国際空港の発表によれば次の期間に改ざんされたページが表示されていた。発覚は3月4日16時であり、その後対策をすぐに行ったが、その後も対策を取るたびに不正アクセスが繰り返された。*2

- 2015年3月3日 0時20分 〜 3月5日 1時0分

2月(以前)も改ざんされていたと指摘するツイートがある。

成田空港の件で昨日一つ言い忘れてましたが、不正なiframeは「遅くとも2015年2月28日から」(おそらくそれ以前から) 設置されていたことを確認しております。

— Neutral8x9eR (@0x009AD6_810) 2015, 3月 5改ざん以外の被害について

- 成田国際空港は現時点(2015年3月5日時点)で個人情報漏洩やウイルス感染による被害などは把握していないと発表。

発端

原因

- 成田空港のウェブサイトで使用していたコンテンツ管理システム(詳細不明)が不正アクセスを受けたことによる。

対応

改ざんの内容詳細

複数のページに次のiframeタグが挿入され、当該ページを閲覧した際に外部のサイトへ接続する状態となっていた。

注意:この外部サイトは2015年3月6日現在も稼働中のためアクセスしないで下さい。

https://malwr.com/analysis/YjczZmI5NzUwMmRiNDFlZmIzNDE4OWY2YTRmN2RhMTI/

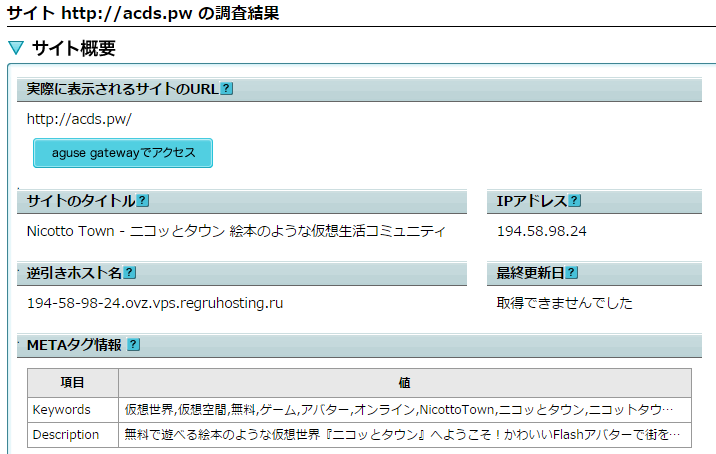

読込先に指定されていた外部サイトのタイトル「ニコッとタウン」

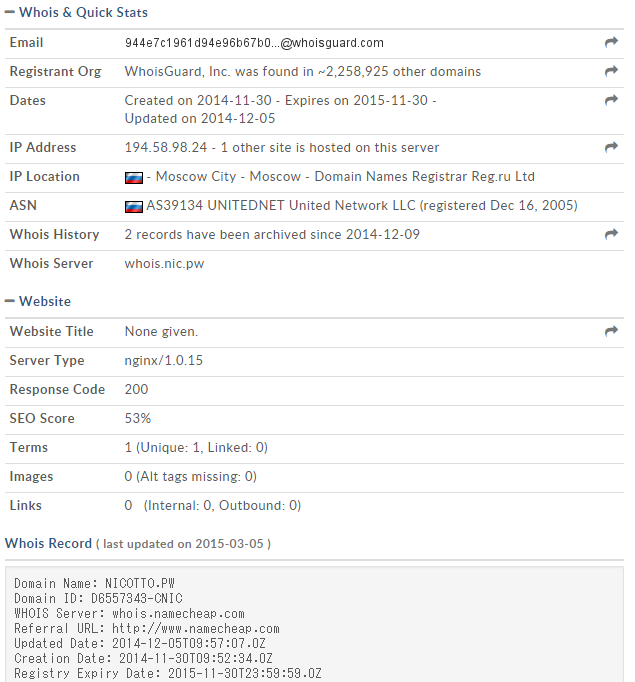

タイトルタグに「ニコッとタウン 絵本のような仮想生活コミュニティ」と記載されている。これはスクウェアエニックス社のコミュニティサービスと同名のもので、当該ドメインが差すIPアドレスを使用する別ドメインに「nicotto.pw」が存在する。

DomainTools (nicotto.pw)

更新履歴

- 2015年3月6日 AM 新規作成

- 2015年3月6日 AM 情報追加・一部加筆・注意書き追加

*1:成田空港の公式Webサイトが改ざん被害、悪意あるサイトへ勝手に誘導,ITpro,2015/03/06アクセス:魚拓

*2:成田空港HP改ざん被害 今月3〜5日、ウイルス感染恐れ,千葉日報,2015/03/06アクセス:魚拓

*3:成田空港HPに不正アクセス、サイトが改竄,産経新聞,2015/03/06アクセス:魚拓

*4:成田空港HPが改ざん=別ページに誘導,時事通信,2015/03/06アクセス:魚拓

*5:成田空港:ホームページ改ざんされ閉鎖,毎日新聞,2015/03/06アクセス:魚拓

*6:成田空港HPに不正アクセス 個人情報抜き取ろうと?,テレビ朝日,2015/03/06アクセス:魚拓

*7:改ざんされた成田空港のサイトが復旧 - 原因はCMSへの不正アクセス,SecurityNEXT,2015/03/06アクセス:魚拓